本文共 2029 字,大约阅读时间需要 6 分钟。

0、前言

整体架构目录:

k8s架构目录:

一、flanneld介绍

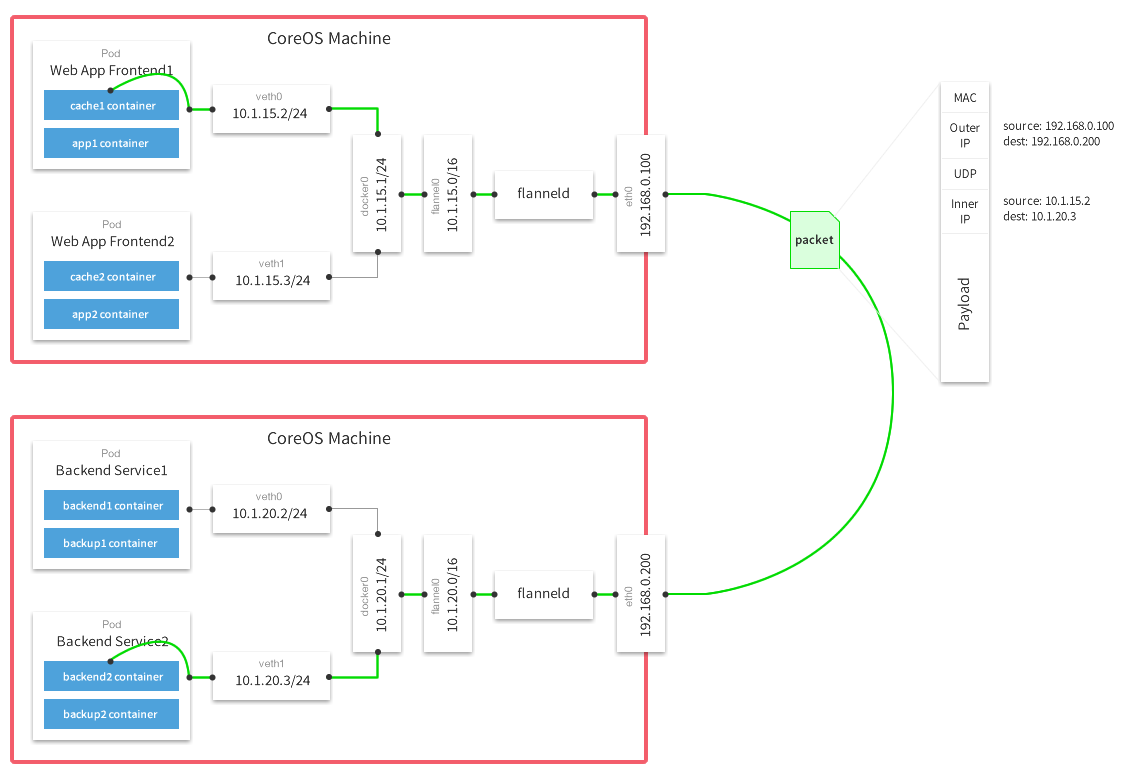

flannel是CoreOS提供用于解决Dokcer集群跨主机通讯的覆盖网络工具。它的主要思路是:预先留出一个网段,每个主机使用其中一部分,然后每个容器被分配不同的ip;让所有的容器认为大家在同一个直连的网络,底层通过UDP/VxLAN等进行报文的封装和转发。

引用官方给出的图片

那么一条网络报文是怎么从一个容器发送到另外一个容器的呢?

1、容器直接使用目标容器的ip访问,默认通过容器内部的eth0发送出去。

2、报文通过veth pair被发送到vethXXX。3、vethXXX是直接连接到虚拟交换机docker0的,报文通过虚拟bridge docker0发送出去。4、查找路由表,外部容器ip的报文都会转发到flannel0虚拟网卡,这是一个P2P的虚拟网卡,然后报文就被转发到监听在另一端的flanneld。5、flanneld通过etcd维护了各个节点之间的路由表,把原来的报文UDP封装一层,通过配置的iface发送出去。6、报文通过主机之间的网络找到目标主机。7、报文继续往上,到传输层,交给监听在8285端口的flanneld程序处理。8、数据被解包,然后发送给flannel0虚拟网卡。9、查找路由表,发现对应容器的报文要交给docker0。10、docker0找到连到自己的容器,把报文发送过去。

二、来部署吧

根据之前文章中的环境规划,flanneld环境目前是部署在node节点上。(连个node服务器都按此步骤操作即可)

需要两个文件,一个是flanneld 二进制包、一个是配置文件生成命令文件(此文件需要入QQ群找群主获取,QQ群号在下面)

1、解压压缩包、然后把解压出来的两个文件复制到

cp flanneld mk-docker-opts.sh /opt/kubernetes/bin/

2、在master服务节点里面配置网段,供flanneld使用

命令:

/opt/kubernetes/bin/etcdctl --ca-file=ca.pem --cert-file=server.pem --key-file=server-key.pem --endpoints="https://192.168.161.151:2379,https://192.168.161.152:2379,https://192.168.161.153:2379" set /coreos.com/network/config '{ "Network": "172.17.0.0/16", "Backend": {"Type": "vxlan"}}'

3、执行配置文件里面,可以创建文件

第一:在cfg中创建 flanneld 文件:vi /opt/kubernetes/cfg/flanneld

FLANNEL_OPTIONS="--etcd-endpoints=https://192.168.161.151:2379,https://192.168.161.152:2379,https://192.168.161.153:2379 -etcd-cafile=/opt/kubernetes/ssl/ca.pem -etcd-certfile=/opt/kubernetes/ssl/server.pem -etcd-keyfile=/opt/kubernetes/ssl/server-key.pem"

第二:创建 docker.service => /usr/lib/systemd/system/docker.service

第三:创建 /usr/lib/systemd/system/flanneld.service

4、启动flanneld 网络,并设置开机启动

systemctl start flanneld

systemctl enable flanneld5、docker 也需要重启

systemctl daemon-reload

systemctl restart docker

6、通过互相ping 可以查看flanneld网络是否设置成功

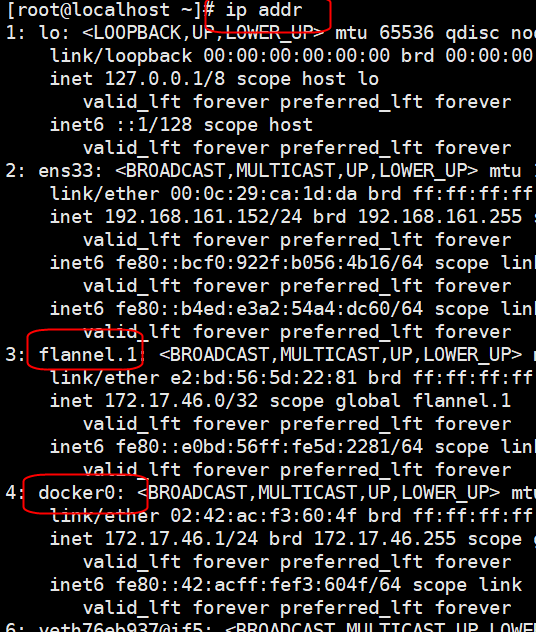

命令: ip addr 查看地址,然后在另外一台node上ping 172.17.46.0,就可以了

7、下篇文章将要介绍master服务组件部署

asp.net Core 交流群:787464275 欢迎加群交流

如果您认为这篇文章还不错或者有所收获,您可以点击右下角的【推荐】按钮精神支持,因为这种支持是我继续写作,分享的最大动力!微信公众号:欢迎关注 QQ技术交流群: 欢迎加群